26 Maggio 2007 di Daniele Frulla

Al FemCamp di Bologna sono state tante le presentazioni, tra le quali una più di tutte mi ha colpito, quella di Restituta Castiello col titolo scrittura, identità e nuovi media.

Questa presentazione mi ha fatto capire quanto siano importanti i contenuti che si inseriscono nel web.

Esporre i propri pensieri è fondamentale per l'essere umano o gruppi di esseri umani, e nei secoli i pensieri sono stati esposti nelle maniere più disparate.

E' stato fatto un richiamo al filosofo Cartesio che esprimeva il suo pensiero con la locuzione cogito ergo sum ("Penso quindi esisto").

Un semplice video fa davvero riflette sull'impatto che le tecnologie avranno sulla società di oggi e quella futura. Il titolo del video è illuminante: The machine is us/ing us, volendo significare con questo che le macchine o le tecnologie ci rappresenteranno in quanto saranno il contenitore dei contenuti che inseriremo ed i contenuti che editiamo siamo proprio noi con i nostri pensieri.

{youtube}6gmP4nk0EOE{/youtube}

Fonte: www.newstechnology.eu

24 Maggio 2007 di Daniele Frulla

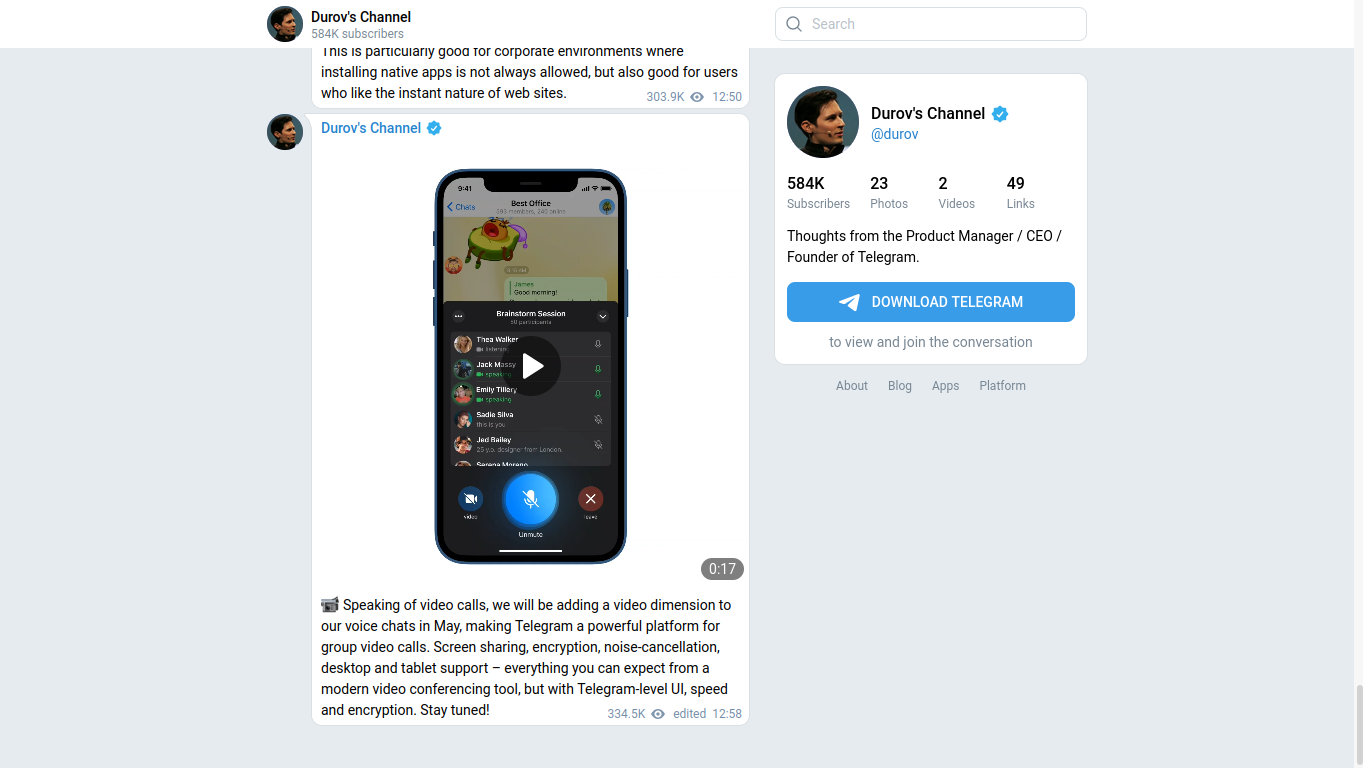

Nasce una nuova funzionalità di Google. Le lingue sono di fondamentale importanza nel mondo delle comunicazione e soprattutto nell’era del Web 2.0.

Già Google ha implementato le traduzioni di pagine web dal suo portale grazie alle traduzioni automatiche delle lingue. Leggi…

23 Maggio 2007 di Daniele Frulla

Da sempre l’uomo ha organizzato le informazioni in maniera da renderle facilmente accessibili ed il modo di divulgarle si è evoluto cambiando forma numerose volte, dall’invenzione della scrittura fino alla comparsa di Internet, capace di mettere a disposizione Terabytes di dati, ma che senza i Motori di Ricerca nessuno sarebbe in grado di utilizzarli, perché avere una quantità esorbitante di informazioni equivale a non possedere nessuna informazione.

Leggi…

di Daniele Frulla

Le password rappresentano l’anello debole della catena della sicurezza a causa del gran numero di esse utilizzato da un singolo utente. Esso viene incoraggiato a comportamenti scorretti che rischiano di aprire pericolose falle nella sicurezza dei sistemi.

Cambiare password frequentemente è inutile, se l’utente è lasciato libero di scegliere la password da usare, la semplifica, mentre se dovesse essere fornita dall’alto, il comportamento dell’utente varia. Nonostante le aziende investano tempo e denaro per proteggere le informazioni sensibili, i responsabili non percepiscono seriamente il problema della sicurezza, perchè per molti è solo l’obbligo di dover ottemperare alla Legge sulla Privacy. Leggi…

22 Maggio 2007 di Daniele Frulla

L’ora del PC o del Server è fondamentale per pianificare l’avvio di applicazioni in automatico o semplicemente per tenere sotto controllo la sincronizzazione dei backups in una rete.

Esistono server NTP (Network Time Protocol) che hanno orario e data sempre aggiornati. Ad essi si può fare riferimento per sincronizzare l’ora all’interno di una rete.

Nel sistema operativo Linux è possibile utilizzare il comando

ntpdate ntp.ien.it

per sincronizzare l’orologio col server ntp.ien.it.

Esiste comunque un demone che si avvia automaticamente all’accensione, che configurato a dovere rende sempre il PC sincronizzato.

Dalla finestra del terminare lanciare in primo luogo

apt-get update e successivamente

apt-get install ntp

In questo modo abbiamo installato il demone nptd. Esso va configurato col file ntp.conf.

Editare il file che si trova in /etc/ntp.conf e scrivervi all’interno

server ntp.ien.it, indica il server con cui sincronizzare l’orario.

Fonte: www.newstechnology.eu

21 Maggio 2007 di Daniele Frulla

Vi siete mai chiesti il perchè esistano così tante distribuzioni di Linux?

La parte fondamentale di un sistema operativo Linux è il kernel. Dal kernel bisogna partire per poter creare la propria distribuzione linux. Leggi…

di Daniele Frulla

I servers FTP sono stati tra i primi pionieri della comunicazione tramite rete. L'acronimo sta ad indicare File Transfert Protocol.

L'FTP è un protocollo per il trasferimento di file, utilissimo se si vogliono collezionare file su di un server e come backup. Tramite Filezilla Server è possibile creare il proprio FTP server, renderlo ad accesso privato o pubblico.

Il progetto Filezilla, distribuisce versioni client e server Filezilla per sistemi operativi Windows. E' possibile trovare il link del progetto in sourceforge.net.

Una volta scaricato il file Filezilla server, è semplicissimo installarlo eseguendo il file.

La configurazione del FTP server è ancora più semplice:

- Seleziona nel Pannello di Controllo -> Edit -> Settings;

- Seleziona la porta in ascolto (di solito conviene lasciare la 21 di default);

- Seleziona anche il numero massimo di utenti (0 indica utenti illimitati);

- Il timeout indica dopo quanto tempo non si eseguono operazione il server cessa la connessione;

Una volta configurato le caratteristiche principali del server FTP si può passare alla configurazione dei gruppi, utenti, e cartelle condivise.

Fonte: www.newstechnology.eu

di Daniele Frulla

Un Proxy Server è un server che ha il compito di fare da tramite tra il vostro browser e la rete Internet.

La sua funzione, a grandi linee, è simile a quella della cache di un browser, con la differenza che i dati immagazzinati non risiedono sulla vostra macchina, ma su una macchina remota, che mette a disposizione una grande quantità di spazio su disco.

Il Proxy Server intercetta tutte le richieste inoltrate dal browser (HTTP – Hypertext Transfer Protocol ), FTP – File Transfer Protocol , SSL – Secure Sockets Layer, Gopher e Socks – protocollo utilizzato dal servizio proxy di Microsoft ) e le gestisce in modo da rendere la navigazione quanto più veloce possibile.

Se la pagina o il file richiesti non sono presenti nel disco il Proxy la richiede al server d’origine e ve la fornisce. Allo stesso tempo conserva una copia dei dati nel disco locale al fine di renderli fruibili ad altri utenti.

Se invece esiste già una copia dei dati richiesti, il Proxy, prima di fornirveli, controlla se sono vecchi ed in tal caso li carica nuovamente dal server di origine.

L’uso di un Proxy Server rende la navigazione molto più veloce del normale (arrivando a toccare i limiti consentiti dal modem e dalla linea telefonica), in quanto le pagine o i files richiesti non vengono prelevati direttamente dalla rete. In questo modo infatti si annullano i ritardi imputabili alla distanza e all’intasamento delle linee.

L’efficienza di un Proxy è direttamente proporzionale al numero di persone che lo utilizzano, in quanto tante più saranno le richieste effettuate tanto maggiore sarà la cache a disposizione degli utenti.

I Proxy Server utilizzano il protocollo NAT (Network Address Translation) o altri protocolli similari, quali il PAT (Port Address Translation). Questi protocolli fanno in modo che l’indirizzo IP (Internet Protocol) del client che effettua una richiesta al Server Proxy non sia visibile al server remoto di destinazione. In questo modo è garantita una maggiore sicurezza nella navigazione d’origine.

Esistono online, proxy server che consentono la navigazione anonima, ma sono sempre di meno. Delle liste abbastanza aggiornate le potrete trovare qui:

Fonte: www.newstechnology.eu

20 Maggio 2007 di Daniele Frulla

Comunicare in modo sicuro: La Steganografia

La parola steganografia deriva dall'unione di due vocaboli greci: stego (nascondo) e grafia (scrittura), ed è l'insieme delle tecniche che consente a due o più persone di comunicare in modo tale in modo da nascondere l'esistenza del messaggio e della stessa comunicazione agli occhi di un eventuale osservatore. Per quanto possa essere considerata sottile la differenza tra steganografia e crittografia tanto che, spesso vengono accomunate, le differenze sono invece sostanziali. Nella crittografia l'antagonista è a conoscenza dell'esistenza di una comunicazione, ma se la cifratura è efficace, non è in grado di comprenderne il contenuto, mentre nella steganografia l'antagonista non si accorge dell'esistenza della comunicazione. Con la steganografia si cifra un messaggio e poi lo si nasconde all’interno di un contenitore.

Si parla di queste conoscenze già ai tempi di Erodoto e di Aristotele e anche Hollywood ha fatto uso di queste tecniche in alcuni film: l'inchiostro simpatico in Chi ha incastrato Roger Rabbit? e reagenti chimici o sostanze di uso comune ne Il nome della Rosa.

Tuttavia, la steganografia è ancora in fase sperimentale, e non possiede una teoria generale che ne delinei limiti, possibilità e fondamenti teorici. Tra le tecniche più conosciute ci sono:

Steganografia iniettiva La maggior parte delle tecniche consentono di iniettare il messaggio segreto dentro un messaggio contenitore preesistente modificato per contenerlo risultando praticamente indistinguibile dall'originale, almeno con l'ausilio delle sole capacità sensoriali umane.

Steganografia generativa L'altro tipo di tecnica sfrutta la capacità di generare appositi contenitori ed in questo caso il messaggio segreto è utilizzato per pilotare il processo di generazione della cover.

Attraverso un sistema di classificazione più specifico, le tecniche steganografiche possono essere ripartite in tre classi:

Steganografia sostitutiva E' la più semplice e diffusa e si basa sul concetto che i canali di comunicazione trasmettono segnali che sono sempre accompagnati da qualche tipo di rumore o da informazioni ridondanti che i nostri sensi non possono percepire; questo rumore può essere sostituito da un particolare segnale ottenuto dal messaggio segreto trasformandolo in modo tale che, a meno di essere a conoscenza della chiave segreta o di possedere un filtro software da applicare alla cover, sia indistinguibile dal rumore vero e proprio.

Steganografia selettiva Ha valore teorico e raramente utilizzata. Si basa sull'idea di procedere per tentativi, ripetendo una stessa misura fino a quando il risultato non soddisfa una misura.

Steganografia costruttiva Cerca di raggiungere lo scopo della tecnica precedente sostituendo il rumore presente con l'informazione modificata in modo da imitare le caratteristiche statistiche del rumore originale, basandosi su modelli del rumore e adattando i parametri dei suoi algoritmi di codifica, in maniera che il falso rumore contenente il messaggio segreto sia il più possibile conforme al modello. Presenta diversi svantaggi perché la costruzione di un modello del rumore richiede grossi sforzi, solitamente un attaccante ha molto tempo a disposizione e potrà quindi generare un modello più accurato e rendersi conto della differenza con il rumore originale e nel caso in cui l’attaccante si dovesse impadronire del modello, avrebbe la possibilità di eseguire un attacco particolarmente efficace contro il sistema.

Uso della Steganografia

I passi fondamentali

1 Scaricare ed installare correttamente il software adatto alle vostre esigenze

2 Scegliere un’immagine da usare come cover, assicurandovi che sia del formato usato dal software in vostro possesso, considerando che più è grande il messaggio da nascondere, più grande deve essere il contenitore (con alcuni software potrebbe essere necessario fare una copia di sicurezza dell’immagine)

3 Preparare il messaggio da nascondere, salvandolo eventualmente come richiesto dal software (es.: .txt)

4 Scegliere una password con cui mascherare il messaggio all’interno della cover, se consentite dal software, scegliere il file in output, sia come path che come immagine

5 Eseguire una verifica del procedimento per nascondere il messaggio

6 Eseguire una verifica del procedimento per estrarre il messaggio

7 Eseguire una verifica che i due files siano identici

Una branca della steganografia che sta assumendo sempre maggior peso è il watermarking, che consiste nel marchiare digitalmente le immagini, i filmati o altri documenti in modo da segnalarne l'origine e/o l'autore e garantire la proprietà intellettuale.

Conclusioni

Dai fatti del 2001 in poi, con l'aumento delle denunce di un probabile uso di immagini steganografiche come veicolo contenenti istruzioni per i terrostisti, ha scoraggiato l'uso di queste tecnologie, tanto che l'autore di OutGuess è stato costretto ad autocensurarsi, sospendendo la distribuzione dei sorgenti della sua ricerca.

Ciò non toglie che la steganografia rimane uno dei pochi modi di comunicazione, in grado di mantenere la sicurezza di un minimo di privacy. E' anche vero però, che non esiste cosa al mondo di cui non si possa fare un uso illecito e sbagliato, anche se la steganografia non è stata ideata per provocar danni. Ma l'importante è fare l'uso migliore di ogni cosa che si va ad operare.

di Daniele Frulla

La crittografia risente, sin dai tempi antichi, di influssi militari, ma oggi viviamo continuamente di comunicazioni crittografate (comunicazioni GSM e smart-card per programmi satellitari).

La Teoria

Il termine crittografia deriva dal greco kripto e graphos che significa scrittura nascosta ed identifica quella disciplina scientifica che studia le tecniche idonee a proteggere un testo, rendendolo incomprensibile da chi non è a conoscenza della corretta chiave di decifratura. La tecnica crittografica si basa su due meccanismi: la trasposizione (o permutazione) e la sostituzione.

La trasposizione consiste nel modificare l’ordine degli elementi, lasciandoli sostanzialmente immutati. Quindi il testo si presenterà come un anagramma, e grazie alla regola usata si potrà ricavare il testo originale.

La sostituzione non modifica l’ordine degli elementi, i caratteri vengono solo sostituiti con altri. Per leggere il testo dovremmo conoscere la regola di sostituzione.

Gli attuali sistemi crittografici si basano sui cifrari (complessi algoritmi di cifratura) del testo in chiaro. I caratteri vengono associati a numeri, sui quali vengono eseguite una serie di operazioni matematiche, fino ad ottenere il testo cifrato.

La Storia

La storia della crittografia risale sicuramente ai tempi dei Greci. Nel libro di Plutarco, Vite Parallele, si fa riferimento a come il governo inviasse messaggi crittografati attraverso la scitala. Successivamente nel 400 a.c. un generale di nome Enea il Tattico, parla esplicitamente in un trattato sulla difesa delle fortezze, dei sistemi crittografici, mentre in epoca successiva si hanno riferimento di sistemi cifrati nella cultura indiana ed ebraica. Uno dei più importanti cifrari usato fu il cifrario di Cesare. Consisteva nello scrivere l’alfabeto cifrato sotto all'alfabeto in chiaro e facendo corrispondere una lettera di quest'ultimo con quello di sotto spostandosi 23 posizioni verso destra o, più semplicemente, 3 posizioni a sinistra. Tale tipo di crittografia viene oggi chiamata ROT seguita dal numero di posizioni che ci si deve spostare per la ricostruzione del messaggio in chiaro. La cifratura più utilizzata è la ROT 13, ma la ROT 1 è stata usata da Stanley Kubrick nel film 2001:Odissea nello Spazio, dove il supercomputer HAL non è altro che IBM codificato in ROT 1.

La più famosa macchina crittografica in senso stretto è stata Enigma, utilizzata dai Tedeschi nel corso della Seconda Guerra Mondiale per cifrare i loro messaggi. Un notevole impulso alla decifratura dei messaggi di Enigma lo diede un gruppo di crittoanalisti a Bletchley Park, che lavorarono per gli Inglesi agli ordini di Alan Turing che vi dedicò tutti i suoi sforzi e che morì dopo qualche anno la fine della Grande Guerra. Lo scopo del gruppo era quello di decifrare i messaggi senza che i Tedeschi ne venissero a conoscenza, altrimenti molti eventi sarebbero cambiati, come probabilmente l'esito della guerra stessa. Si narra comunque che i Tedeschi avrebbero cambiato i loro codici di li a poco (se la guerra fosse continuata), e si narra anche che Sir Winston Churchill fosse venuto a conoscenza dell'attacco giapponese a Pearl Harbour, ma che per far intervenire gli americani per contrastare l'asso tedesco-giapponese, non ne fece parola. La decifratura dei messaggi ebbe un costo elevato sia in risorse umane che in risorse finanziarie, anche se i Tedeschi stessi, grazie alla loro famosa precisione (i messaggi venivano inviati alle ore 06:05), contribuirono inconsapevolmente e in maniera determinante all'impresa.

Considerazioni

Oggi i sistemi basati sulla crittografia a chiave pubblica non sono completamente sicuri e potrebbero diventare presto obsoleti per la scoperta di nuovi algoritmi per la scomposizione di numeri interi molto grandi.

La crittografia quantistica, invece, rappresenta una via sicura che permette di spedire sequenze di bit casuali, senza possibilità di intercettazioni, ed è per questo motivo che viene usata per trasmettere le chiavi da usare per i crittosistemi diffusi e si parla di distribuzione quantistica di chiavi, piuttosto che di crittografia quantistica.